Ce a primit Doamna Tatiana pe Facebook

O postare pe pagina Caravana VEEDA de la un cont numit "Warning: Policy Infraction" care parea sa vina de la Facebook. Arata oficial, folosea termeni tehnici, si cerea actiune urgenta.

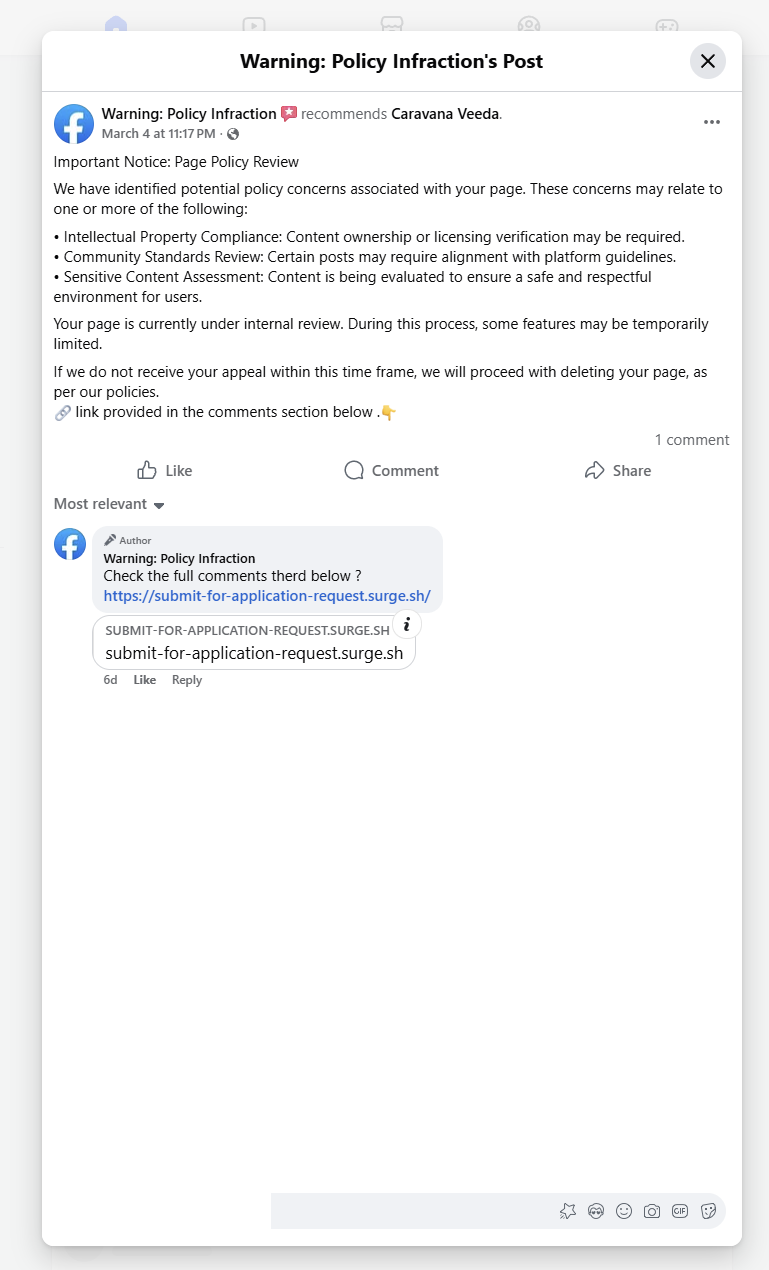

Pasul 1: Postarea primita

Ce scrie in postare:

⚠ "Important Notice: Page Policy Review"

Termenii folositi ca sa para oficial:

- Intellectual Property Compliance

= "Conformitatea cu proprietatea intelectuala" - Community Standards Review

= "Revizuirea standardelor comunitare" — adica postari care ar incalca regulile - Sensitive Content Assessment

= "Evaluarea continutului sensibil"

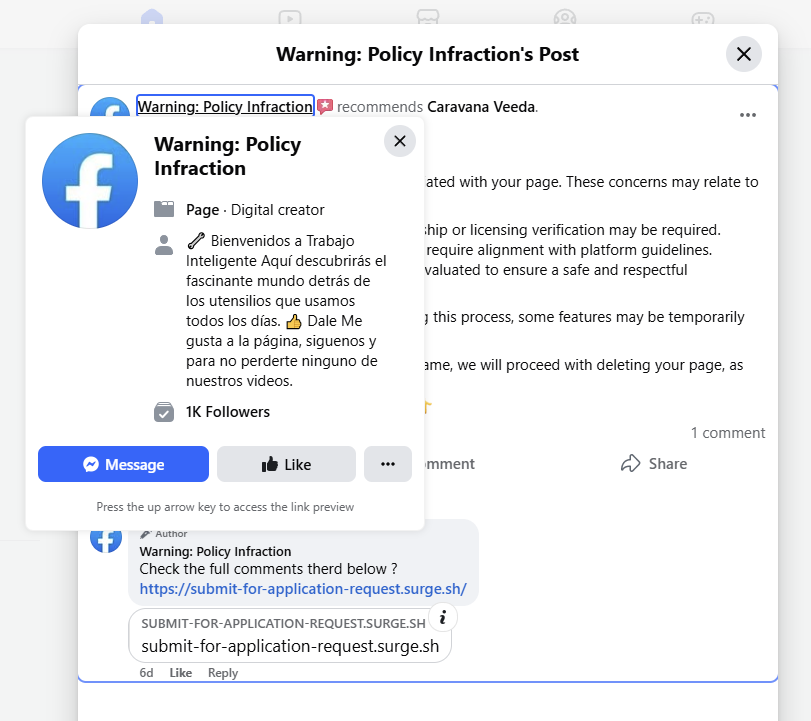

Pasul 2: Cine a trimis postarea?

Ce se vede cand tii mouse-ul pe numele paginii:

- Pagina se numeste "Warning: Policy Infraction" — nu e o pagina oficiala Facebook

- Categoria: "Digital creator" — nu "Facebook Official" sau "Meta"

- Descrierea e in spaniola: "Bienvenidos a Trabajo Inteligente..." — o pagina despre ustensile de bucatarie!

- Are doar 1K followers — Facebook oficial are sute de milioane

Pasul 3: Pagina atacatorului pe Facebook

Ce vedem cand dam click pe pagina lor:

- Pagina e plina cu postari identice trimise la zeci de alte victime — nu doar la noi

- Fiecare postare contine aceleasi amenintari: "Page Deletion Scheduled", "Policy Infraction"

- Link-ul de phishing e mereu in comentarii, nu in postare — ca sa evite filtrele Facebook

- Pagina e inca activa pe Facebook — ceea ce arata cat de greu e sa fie detectate

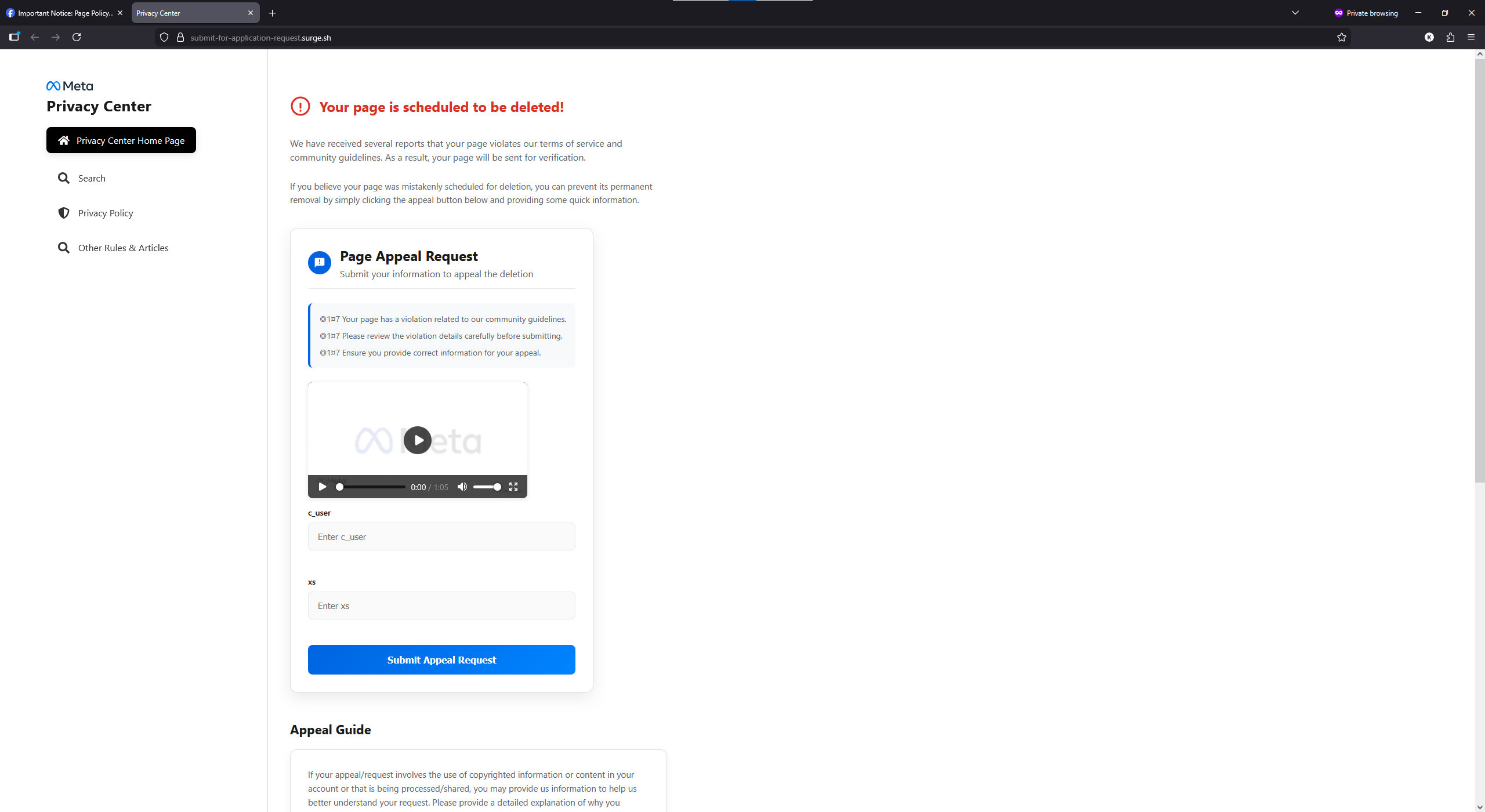

Pasul 4: Unde ducea link-ul din comentariu

Ce vede victima daca da click:

- O copie falsa a "Privacy Center" Meta — cu logo, meniu, design profesionist

- "Your page is scheduled to be deleted!" — panica si urgenta

- Un formular de "Appeal" care cere cookie-uri tehnice (c_user, xs)

- Un video tutorial care te "invata" cum sa extragi datele din browser

- Dupa cookie-uri, iti cere si parola de Facebook